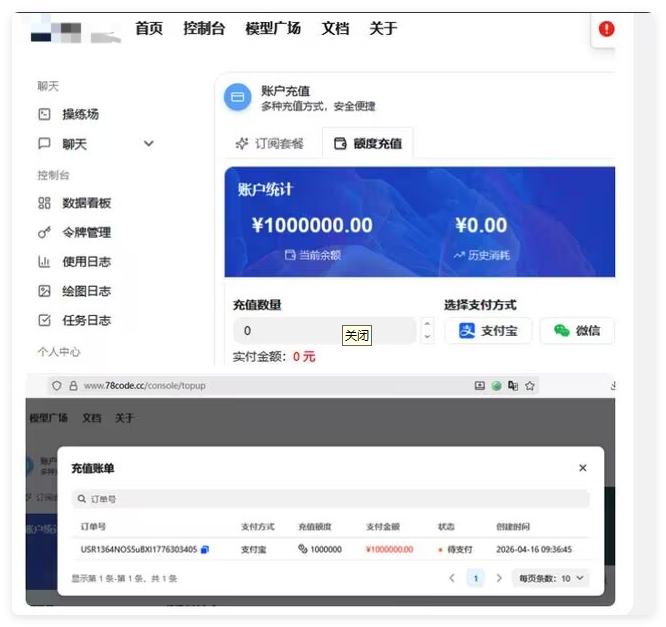

2026年4月16日快讯 —— 近期,开源社区与自建站长常用的大模型接口聚合管理项目 QuantumNous/new-api(简称 NewAPI)被曝存在严重支付逻辑问题。一旦系统未正确设置 Stripe 支付密钥,攻击者可伪造 Webhook 回调,绕过真实扣款流程,实现“免费”充值任意金额。

目前,相关攻击思路与防御方法已在开发者论坛及 X(原 Twitter)等平台被广泛讨论。由于该系统常用于商业运营或代币计费,潜在风险较大,为降低被恶意利用的可能,发现者暂未公开完整利用代码(PoC)。

漏洞原理解析

NewAPI 是一套支持 OpenAI、Claude 等大模型接口转发、计费与充值的管理系统。本次问题的核心在于:其支付成功回调(Webhook 异步处理)在密钥为空时缺少严格校验。

据社区流传的攻击路径分析,只要服务器端 Stripe 的 webhook_secret 未设置(为空字符串),就会带来严重信任问题:

-

签名形同虚设:HMAC-SHA256 在空密钥情况下不会报错。也就是说,任何人都能给自定义的 payload 计算出与服务端校验逻辑匹配的“合法”签名。

-

伪造支付事件:攻击者只需获知或推测订单号格式,即可伪造

checkout.session.completed(支付完成)事件,并在数据中随意设定极高的amount_total(充值金额)。 -

余额被白加:将上述伪造请求发送到 Webhook 接口后,服务端会用空密钥进行验签。验证“通过”后,系统会误以为订单已支付成功,从而为攻击者账号充值。

最终结果:Stripe 实际收款为 0,Stripe 后台没有任何交易记录;而服务端日志却显示正常回调,攻击者账户余额被成功增加。

漏洞影响范围

该问题只影响未正确配置 Stripe Secret Key 的部署。不少站点在测试环境,或主要使用其他支付方式(如微信、支付宝)而忽略了 Stripe 模块,从而埋下风险。

官方修复与应对建议

针对这一高危隐患,项目方已迅速发布最新 v0.12.10 版本。更新说明明确提到:“Improved Stripe payment processing to better handle asynchronous webhook events”(优化 Stripe 支付处理,更好地应对异步 Webhook 事件),从底层补上了回调验证的安全缺口。

安全建议(面向所有 NewAPI 使用者):

-

立即升级:尽快将实例更新到最新 v0.12.10 或更高版本(建议直接拉取最新 release 或 nightly)。

-

强制配置密钥:即使暂不使用 Stripe 收款,升级后也务必在后台配置 Stripe Secret Key。可填入随机强密码,或通过环境变量严格管控,杜绝空密钥。

-

自查账单:立刻核对现有订单与充值记录(尤其测试环境),对比实际到款,排查是否出现异常大额充值。

-

完善回调校验:生产环境应全面检查各支付渠道的异步回调,确保签名验证与订单状态双重校验同时生效。

目前,漏洞原理已在网络上公开。由于上手门槛不高,建议相关站长尽快自查与升级,避免造成资金损失。

用户38505528 7个月前0

粘贴不了啊用户12648782 8个月前0

用法杂不对呢?yfarer 8个月前0

草稿id无法下载,是什么问题?