一份最新的安全报告,让AI开发者圈子一下子紧张起来。

4月15日,网络安全公司OX Security发布调查称,Anthropic的MCP(模型上下文协议)在架构上存在缺陷,可能被利用触发远程代码执行,波及超过20万台AI服务器。

MCP是Anthropic在2024年11月推出的开源标准,目标是让大模型无缝接入并操控各类外部数据与工具,如今已被大量开发者用于构建AI应用。

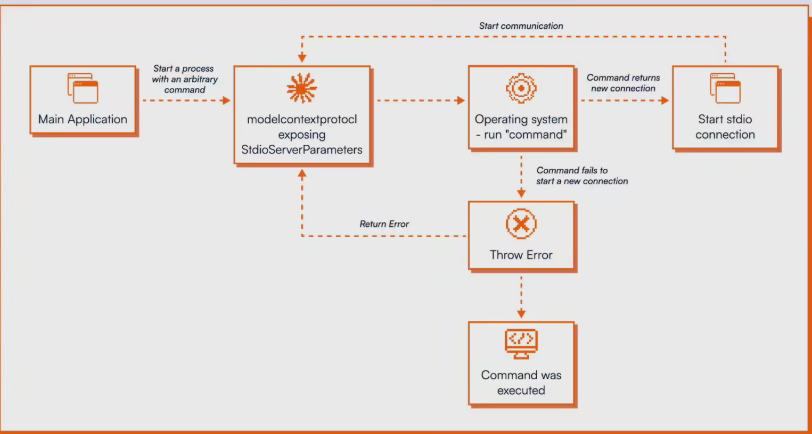

症结出在MCP SDK的STDIO适配器。按设计它用来拉起本地服务进程,但底层实现有严重隐患——只要收到命令就会让操作系统执行;即使启动服务失败并返回错误,命令仍会被执行,全程既无校验也无告警。OX Security强调,这不是普通的编码失误,而是架构层面的设计取舍。

影响面非常广,覆盖Anthropic官方支持的全部11种编程语言,包括Python、TypeScript、Java、Go、Rust等主流语言。凡是基于MCP搭建的项目,都会天然继承这份风险。

经过数月验证,OX Security在真实环境中展示了四类攻击路径:LangFlow平台有915个公开实例,攻击者无需账号即可拿到会话令牌并实现完全接管;Letta AI可被中间人劫持,研究人员直接在生产服务器上执行任意命令;Flowise的白名单过滤被轻松绕过;最严重的是Windsurf IDE,用户只要访问一个恶意网站,哪怕不点击任何内容,攻击者也能在本地运行任意命令,该问题已获得CVE编号。

Anthropic在今年1月7日收到通报后表示这是“预期行为”,9天后只更新了一份安全文档,提醒开发者谨慎使用STDIO适配器,未做任何架构层面的改动。

研究者还将带有恶意功能的服务器提交到11个主流MCP市场进行测试,其中9个直接通过,几乎没有安全审查;只有GitHub的托管注册表拦截了提交。

目前,LiteLLM、DocsGPT、Flowise等平台已发布补丁,但LangFlow、Agent Zero等仍待修复;协议层面的根本问题依旧敞开。对正在使用或准备采用MCP构建应用的开发者而言,这份报告值得认真对待。

用户38505528 9个月前0

粘贴不了啊用户12648782 10个月前0

用法杂不对呢?yfarer 10个月前0

草稿id无法下载,是什么问题?