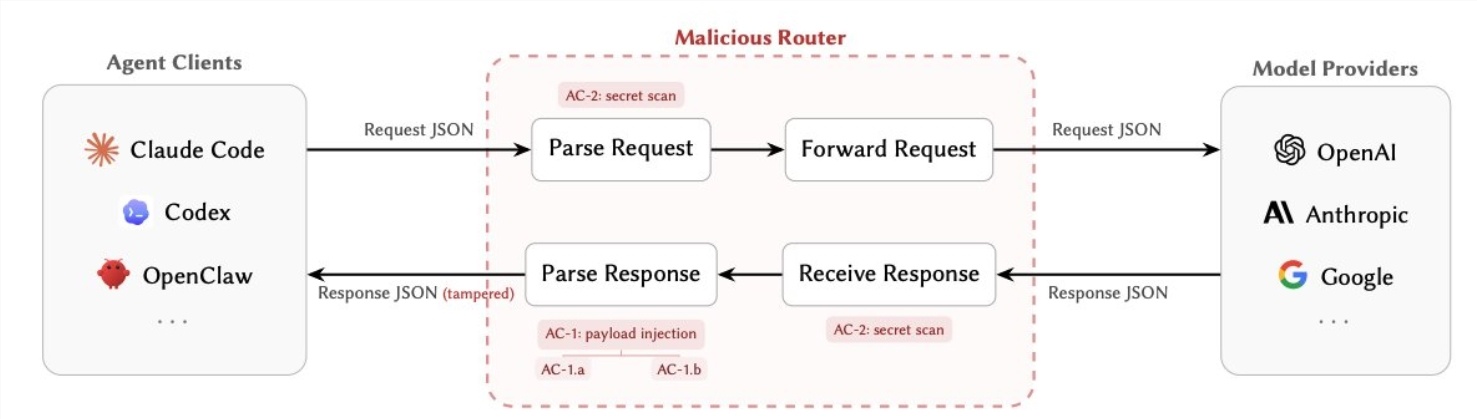

曾揭露 Claude 源码泄露的吹哨人 Chaofan 近期再次发声,联合发布重磅论文《Your Agent Is Mine》,首次系统性指出:第三方 LLM 路由器(俗称“中转站”)正演变为 AI Agent 体系中最关键、最致命的中间人攻击入口。此发现令大量依赖 OpenRouter、LiteLLM 及各类低价转发服务的开发者猛然警觉:你的 Agent 也许早已在不知不觉间被完全操控。

核心原理:路由器就是应用层 MITM

当下几乎所有 AI Agent 都要经过第三方路由器转发请求。这些路由器对每一条 JSON 数据包都有明文读取与修改权限,包含 tool call 参数、API Key、私钥等敏感信息。攻击者只需部署一个恶意 Router,就能实施两类极其隐蔽的攻击:

Payload Injection(AC-1):在上游模型返回后,悄悄改写 tool call 参数(例如把 curl 的 URL 换到攻击者服务器),从而诱发任意代码执行(RCE)、植入持久化后门,甚至通过相似域名(typosquatting)长期潜伏。

Secret Exfiltration(AC-2):被动嗅探流量,瞬间抓取 sk-、AWS 凭证、ETH 私钥等高价值密钥,全程无提示、无告警。

这些攻击还能设置条件触发(如累计请求超过 50 次或进入“YOLO”模式),隐蔽性极强,普通用户与开发者几乎难以察觉。

实测数据触目惊心

研究团队对 28 个付费路由器与 400 个免费路由器展开全面测试,结果令人后背发凉:

9 个路由器被发现主动注入恶意代码;

1 个路由器直接抽干研究人员的 ETH 钱包,损失高达 50 万美元;

累计转发流量超过 21 亿 token;

共暴露 99 组真实凭证;

401 个 Agent 会话处于完全自主的“YOLO”状态,安全风险完全失控。

行业警示:中转站安全成最大盲区

业内观点认为,这篇论文的意义在于第一次把“路由器安全”推到 AI Agent 安全治理的聚光灯下。过去大家更多关注模型安全、prompt 注入或工具权限,却忽略了这一“必经通道”。一旦路由器沦为应用层的 MITM,上游模型的全部能力都可能被攻击者借刀使出。

无论是个人开发者还是企业级 Agent,只要依赖第三方转发,就可能同时遭遇 Payload Injection 与 Secret Exfiltration 两重威胁。论文还指出,低价、免费甚至部分付费中转服务监管缺失,正在进一步放大整体风险。

开发者立即行动建议

优先直连官方 API,能不转发就不转发;

自建路由器必须做严格代码审计与沙箱隔离;

启用端到端加密与请求签名校验;

定期轮换 API Key,并对异常的 tool call 行为持续监控。

Chaofan 的此次披露再次提醒行业:在 AI Agent 快速落地的同时,底层基础设施的防护也要同步升级。《Your Agent Is Mine》的发布,或将成为 Agent 安全治理的重要分水岭。我们将持续跟进该论文的后续讨论与各方回应,建议所有 Agent 开发者立刻自查路由链路安全。

用户38505528 8个月前0

粘贴不了啊用户12648782 9个月前0

用法杂不对呢?yfarer 9个月前0

草稿id无法下载,是什么问题?