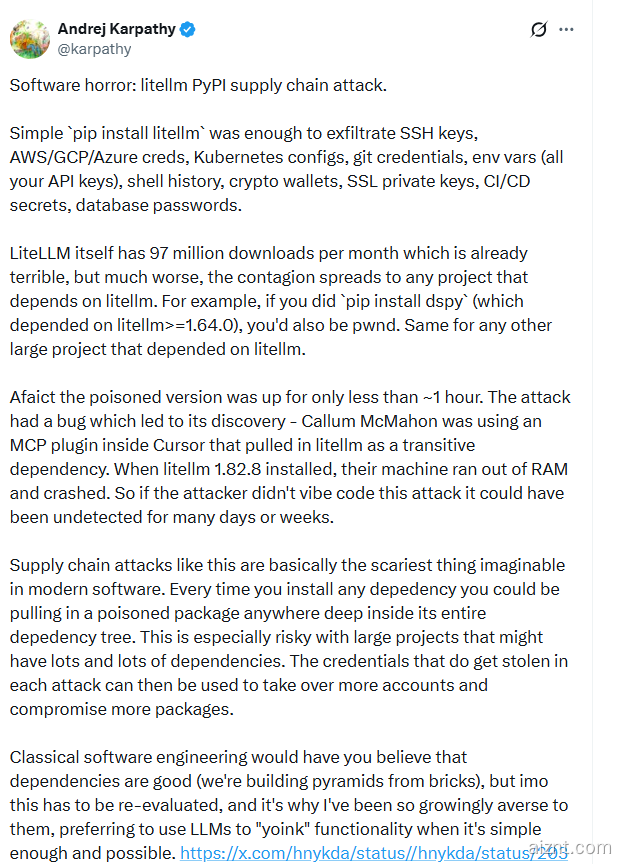

AI 开发者社区一片哗然,知名 AI 科学家 Andrej Karpathy 亲自发帖提醒,曝光了一起瞄准 AI 供应链的精准投毒。受害者正是 GitHub 星标超 4 万、月下载量接近 1 亿次的 Python 库——litellm。由于该库几乎是对接各大模型 API 的“通用钥匙”,这起事件正如多米诺骨牌般向整个 AI 工具链扩散。

装上就中招:恶意代码的“隐形”渗透

这次攻击最阴险之处在于触发方式。攻击者在.pth 文件。

-

不调用也会跑: 只要你通过

pip install安装了这两个版本,恶意代码会在每次 Python 进程启动时自动执行。哪怕只是装了它,一行代码都没写,你的系统也已向黑客敞开大门。 -

一网打尽式窃密: 恶意程序会疯狂搜集主机上的敏感资产,包括 SSH 密钥、AWS/GCP 云凭证、Kubernetes 密钥、加密货币钱包以及所有环境变量(也就是你的各类大模型 API Key),并加密发送到攻击者的服务器。

戏剧性反转:攻击者被自己的“Bug”出卖

这起本可能潜伏多日的“完美犯罪”,最终败在黑客犯下的低级错误上。一位开发者在 Cursor 编辑器里使用插件时,发现机器内存瞬间被占满。

原因是,恶意代码触发后引发了指数级的进程分叉(Fork Bomb)。正是这个会把系统拖垮的 Bug,让安全研究员顺藤摸瓜,及时发现了投毒。Karpathy 感叹,如果不是黑客代码写得太差,这场大规模洗劫也许还不会被注意到。

连锁反应:安全工具竟成“递刀人”

溯源显示,事件源于一连串供应链失守:攻击者 TeamPCP 先攻陷了漏洞扫描工具 Trivy,盗走了

目前,包括 DSPy、MLflow、Open Interpreter 在内的 2000 多个常用 AI 工具都间接依赖该库。安全专家建议:立刻运行 pip show litellm 自查;若版本高于 1.82.6,请将其视作“全面泄露”,并马上更换所有敏感凭证。

用户38505528 8个月前0

粘贴不了啊用户12648782 9个月前0

用法杂不对呢?yfarer 9个月前0

草稿id无法下载,是什么问题?